【AZ-900】ゼロトラスト?多層防御?セキュリティ用語を解説!

どうも、フリーランスエンジニアのMakotoです。

今回は、ゼロトラストと多層防御について解説します。

ゼロトラストと多層防御は一般的なセキュリティ用語ですが、AZ-900試験で問われる内容です。ゼロトラストを実現するためのMicrosoft Entra IDの機能の一つである「条件付きアクセス」についても解説しますので、ぜひ、最後までお読みください。

それではいってみましょう!

ゼロトラストとは?

ゼロトラストについて解説する前に従来のセキュリティモデルについておさらいしておきましょう。

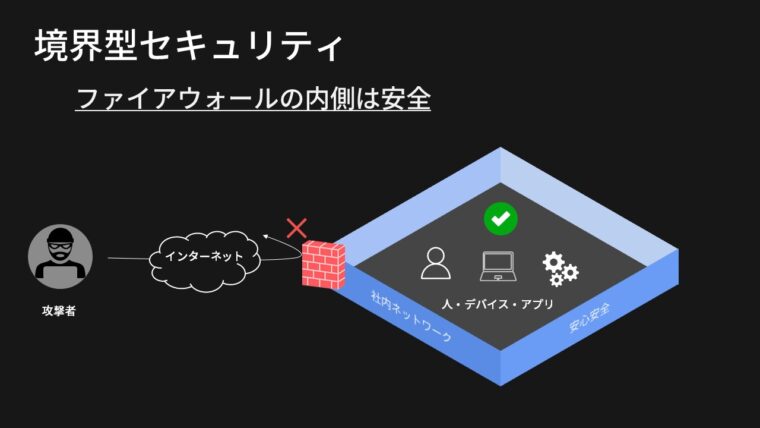

境界型セキュリティ(従来の考え方)

これまでのオンプレミス環境の考え方ではネットワークを

- 外部(インターネット)

- 内部(社内ネットワーク)

の2つに分類して、その境界にファイアウォールを設置することで分離していました。このセキュリティモデルを「境界型セキュリティ」と呼びます。

外部からの侵入はファイアウォールによって厳重にチェックされ、内側の社内ネットワークにあるモノ(人・デバイス・アプリ・データ)は安全である、信頼しているという考え方に基づいています。

しかしながら、近年ではパブリッククラウドの普及によりインターネット経由でデータやアプリケーションに接続する機会が増え、ネットワークの境界が曖昧になりました。

加えて、新型コロナウイルスの感染拡大によってテレワークが普及し、私たちの働き方は大きく変化しました。

時間、場所、デバイスにとらわれない柔軟な働き方を実現する上では、境界型セキュリティは現状にマッチしなくなり、新たに「ゼロトラスト」と呼ばれるセキュリティモデルが注目されるようになりました。

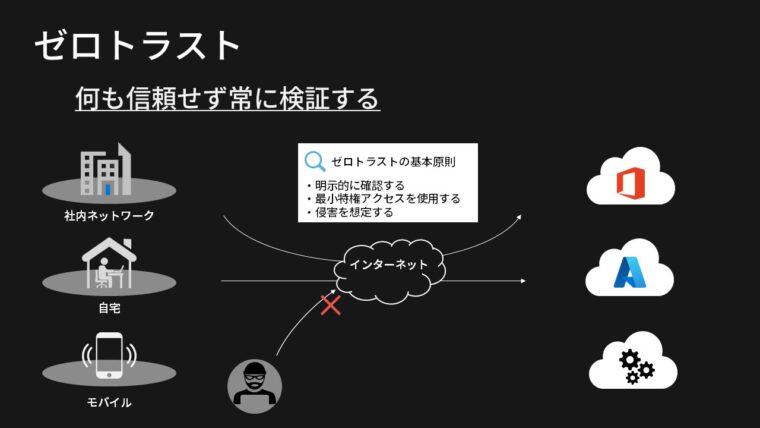

ゼロトラスト(新しい考え方)

ゼロトラスト(zero trust)は一言でいうと「何も信頼しない」考え方です。信頼(trust) が「0」なのでゼロトラストです。

境界ベースのセキュリティが意味をなさなくなってきた昨今において、アクセスしてくるもの全てを疑い、正当なアクセスかどうか常に検証しましょう、という考え方です。このため、新たな境界は「ID」であると言われています。

ゼロトラストの基本原則には次の3つがあります。

- 明示的に確認する

- 最小特権アクセスを使用する

- 侵害を想定する

Azureでゼロトラストを実現するためのソリューションとして、次のようなサービスがあります。後述する「条件付きアクセス」もそのうちの一つです。

- IDを統合管理する Microsoft Entra ID

- デバイスを管理する Microsoft Intune

- 期限付きでアクセス権を割り当てる Microsoft Entra Privileged Identity Management

- ログを集約・分析・脅威検出する Microsoft Sentinel

ゼロトラストという言葉自体はずいぶん前からあります。ゼロトラストは、2010年に米国のForester Research社より提唱された概念です。

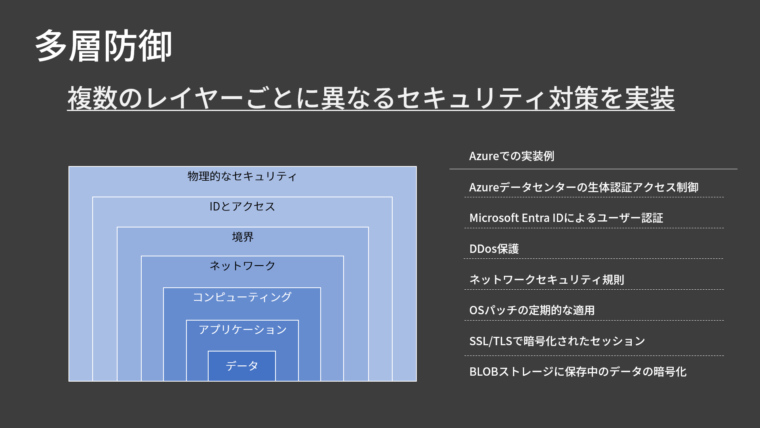

多層防御とは?

他にもセキュリティを考える上で重要な概念として「多層防御」があります。

多層防御は、複数の層(レイヤー)ごとに異なるセキュリティ対策を実装して、機密情報への不正アクセスなどの攻撃から防御する戦略のことです。

Azureのセキュリティ対策も、この概念をベースにレイヤーごとの様々なソリューションが提供されています。

一般的に守るべき重要なものは「データ」です。

データセンターなどの物理的なセキュリティはMicrosoftによって管理されますが、IDの管理やネットワークのファイアウォール、暗号化通信など、利用者側でレイヤーごとに実装を検討する必要があります。

条件付きアクセスとは?

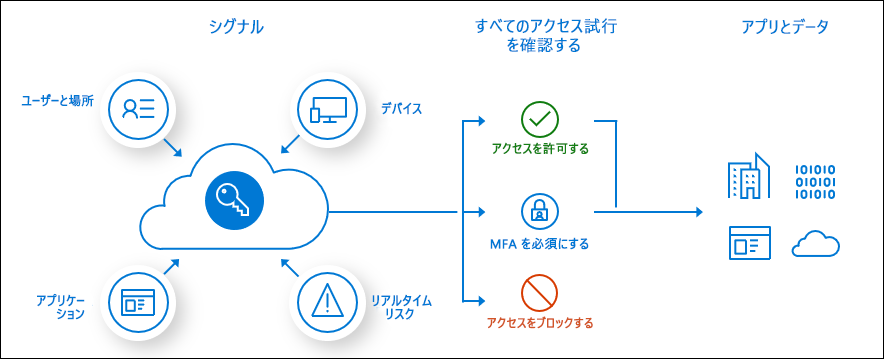

条件付きアクセスは、ユーザーやデバイスの状態に基づいてリソースにアクセスできるかどうかを制御するための仕組みで、Microsoft Entra IDの機能の一つです。

社外など特定の場所からのアクセスであればMFAを要求したり、組織の準拠したデバイスでない場合にはアクセスをブロックすることができます。

出典:条件付きアクセスとは

条件付きアクセスでは、ユーザー、場所、デバイスなど様々な「シグナル」に応じてきめ細やかにアクセス制御することができる点が特徴です。

正当なユーザーであっても、いつもと場所が違う(信頼できない場所)であるとか、認めていないデバイス(信頼できない端末)であればアクセスをブロックできるということです。

Microsoft Entra IDによる認証(本人確認)が完了した後に条件付きアクセスによる判定が行われます。

条件付きアクセスを使うには、Microsoft Entra ID Premium P1以上のライセンスが必要です。

まとめ

今回はゼロトラストと多層防御について解説しました。また、ゼロトラストを実現するための機能の一つとして条件付きアクセスの概要についてご紹介しました。

現代のセキュリティ対策では、システムのレイヤーごとに対策を施し、それらにアクセスしてくるユーザー(ID)は信頼せず常にチェックする取り組みが求められています。用語の概念をしっかり理解しておきましょう。

それでは、また。